10 Schritte zum Sichern von Open SSH

- Starke Benutzernamen und Passwörter. ...

- Konfigurieren Sie das Leerlaufzeitlimit. ...

- Leere Passwörter deaktivieren. ...

- Beschränken Sie den SSH-Zugriff der Benutzer. ...

- Verwenden Sie nur das SSH-Protokoll 2. ...

- Nur bestimmte Clients zulassen. ...

- Aktivieren Sie die Zwei-Faktor-Authentifizierung. ...

- Verwenden Sie öffentliche / private Schlüssel zur Authentifizierung.

- Warum ist SSH schlecht??

- Ist offen SSH sicher?

- Wie härtete ich den SSH-Server??

- Was ist Remote-SSH??

- Ist SSH sicher genug??

- Was passiert, wenn Port 22 geöffnet wird??

- Ist SSH-Hack möglich??

- Welchen Port soll ich für SSH verwenden??

- Ist Port 22 sicher??

- Wie härtete ich SSH in Ubuntu??

- Wie härtete ich Ubuntu 18 aus?.04 Server?

- Was ist die Verwendung von OpenSSH?

Warum ist SSH schlecht??

Unvorsichtige Benutzer: Wenn Benutzer berechtigt sind, die Authentifizierung mit öffentlichen SSH-Schlüsseln zu verwenden, können sie ihre privaten Schlüssel unachtsam behandeln, indem sie sie entweder an unsicheren Orten ablegen, auf mehrere Computer kopieren und sie nicht mit sicheren Kennwörtern schützen.

Ist offen SSH sicher?

OpenSSH ist der Standard für den sicheren Remotezugriff auf * Unix-ähnliche Server und ersetzt das unverschlüsselte Telnet-Protokoll. SSH (und sein Dateiübertragungs-Unterprotokoll SCP) stellt sicher, dass die Verbindung von Ihrem lokalen Computer zum Server verschlüsselt und sicher ist.

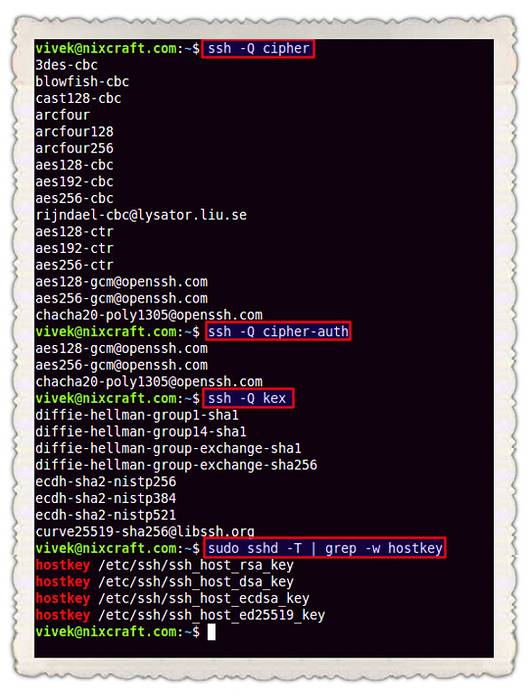

Wie härtete ich den SSH-Server??

- Stellen Sie das Leerlaufzeitlimit ein. Das Leerlaufzeitlimit ist die Zeitspanne, in der eine SSH-Sitzung im Leerlauf sitzen darf. ...

- Leere Passwörter deaktivieren. Es gibt einige Systembenutzerkonten, die ohne Kennwörter erstellt werden. ...

- Deaktivieren Sie die X11-Weiterleitung. ...

- Begrenzen Sie die maximalen Authentifizierungsversuche. ...

- Deaktivieren Sie SSH auf Desktops.

Was ist Remote-SSH??

Remote SSH ist ursprünglich ein kleines Hilfsprogramm für Windows, mit dem Putty schnell gestartet und eine Verbindung zu einem potenziellen Server hergestellt werden kann, an dem Sie gerade arbeiten. Während der Standard-SSH-Client Putty ist, unterstützt Remote-SSH den Standard-SSH-Client von Linux und Mac oder jeden anderen SSH-Client namens SSH, auf den auch global zugegriffen werden kann.

Ist SSH sicher genug??

Wenn Sie die Authentifizierung mit öffentlichem Schlüssel für SSH verwenden, kann sich niemand am Server anmelden, ohne über den entsprechenden privaten Schlüssel zu verfügen. Dies ist genauso sicher und normalerweise sicherer als die Kennwortauthentifizierung. Die von OpenSSH bereitgestellte Verschlüsselung ist auf dem neuesten Stand der Technik. Es ist kein Weg bekannt, es zu brechen.

Was passiert, wenn Port 22 geöffnet wird??

Wenn Port 22 geöffnet ist und ein SSH-Daemon darauf ausgeführt wird, werden wahrscheinlich täglich 100s, wenn nicht 1000s oder mehr Versuche angezeigt, sich anzumelden. Wahrscheinlich zum größten Teil "Kiddie-Skripte", die auf Standard- oder allgemeine Login / Passwörter testen. Eine totale Verschwendung Ihrer Serverressourcen und ein großes Sicherheitsrisiko.

Ist SSH-Hack möglich??

SSH ist eines der am häufigsten verwendeten Protokolle in modernen IT-Infrastrukturen und kann daher ein wertvoller Angriffsvektor für Hacker sein. Eine der zuverlässigsten Möglichkeiten, SSH-Zugriff auf Server zu erhalten, besteht darin, Anmeldeinformationen brutal zu erzwingen.

Welchen Port soll ich für SSH verwenden??

Der Standardport für SSH-Clientverbindungen ist 22; Um diese Standardeinstellung zu ändern, geben Sie eine Portnummer zwischen 1024 und 32.767 ein. Der Standardport für Telnet-Clientverbindungen ist 23; Um diese Standardeinstellung zu ändern, geben Sie eine Portnummer zwischen 1024 und 32.767 ein.

Ist Port 22 sicher??

Vermeiden Sie Port 22

Port 22 ist der Standardport für SSH-Verbindungen. Wenn Sie einen anderen Port verwenden, wird Ihrem System durch Sicherheit ein wenig Sicherheit verliehen. Sicherheit durch Dunkelheit wird niemals als echte Sicherheitsmaßnahme angesehen, und ich habe in anderen Artikeln dagegen gewettert.

Wie härtete ich SSH in Ubuntu??

Sichern Sie den SSH-Server unter Ubuntu

- Ändern Sie den Standard-SSH-Port.

- Verwenden Sie SSH2.

- Verwenden Sie eine Whitelist und eine Blacklist, um den Benutzerzugriff einzuschränken.

- Deaktivieren Sie die Root-Anmeldung.

- Letzte Anmeldung ausblenden.

- Beschränken Sie SSH-Anmeldungen auf bestimmte IP-Adressen.

- Deaktivieren Sie die Kennwortauthentifizierung.

- Deaktivieren .Rhosts.

Wie härtete ich Ubuntu 18 aus?.04 Server?

Die folgenden Tipps und Tricks sind einige einfache Möglichkeiten, um einen Ubuntu-Server schnell zu härten.

- Halten Sie das System auf dem neuesten Stand. ...

- Konten. ...

- Stellen Sie sicher, dass nur root eine UID von 0 hat. ...

- Suchen Sie nach Konten mit leeren Passwörtern. ...

- Konten sperren. ...

- Hinzufügen neuer Benutzerkonten. ...

- Sudo-Konfiguration. ...

- IpTables.

Was ist die Verwendung von OpenSSH?

OpenSSH ist eine frei verfügbare Version der SSH-Protokollfamilie (Secure Shell) zur Remote-Steuerung oder Übertragung von Dateien zwischen Computern. Herkömmliche Tools, die zur Ausführung dieser Funktionen verwendet werden, wie z. B. Telnet oder RCP, sind unsicher und übertragen das Kennwort des Benutzers bei Verwendung im Klartext.

Naneedigital

Naneedigital