Die besten kostenlosen Tools zur Erkennung von Eindringlingen

- OSSEC.

- Schnauben.

- Suricata.

- Bro Netzwerksicherheitsmonitor.

- Öffnen Sie WIPS NG.

- Samhain.

- Fail2Ban.

- BERATER.

- Was ist das beste Intrusion Prevention System??

- Welches der folgenden Tools ist am nützlichsten, um Sicherheitsverletzungen zu erkennen??

- Wie viel kostet ein Intrusion Detection System??

- Was ist die beste Datenquelle zum Sammeln und Analysieren, wenn Sie Eindringlinge von außen verhindern möchten??

- Was sind die beiden Haupttypen von Intrusion Detection-Systemen??

- Ist eine Firewall ein IPS??

- Welches ist besser Suricata vs schnauben?

- Was ist mit Snorby in der neuesten Version der Sicherheitszwiebel passiert??

- Hat Snort eine GUI??

- Welches ist besser IDS oder IPS?

- Welches Sicherheitsgerät erkennt Angriffe, verhindert sie jedoch nicht??

- Was sind die IDPS-Erkennungsmethoden??

Was ist das beste Intrusion Prevention System??

Top 8 Intrusion Detection- und Präventionssysteme (IDPS)

- AlienVault USM (von AT&T Cybersicherheit)

- Check Point IPS (Intrusion Prevention System)

- Palo Alto.

- McAfee Network Security Platform.

- Blumira Automated Detection & Antwort.

- FireEye-Netzwerksicherheit und Forensik.

- Ossec.

- Schnauben.

Welches der folgenden Tools ist am nützlichsten, um Sicherheitsverletzungen zu erkennen??

OSSEC steht für Open Source HIDS Security. Es ist das führende verfügbare HIDS und es ist völlig kostenlos zu benutzen. Als hostbasiertes Intrusion Detection-System konzentriert sich das Programm auf die Protokolldateien auf dem Computer, auf dem Sie es installieren.

...

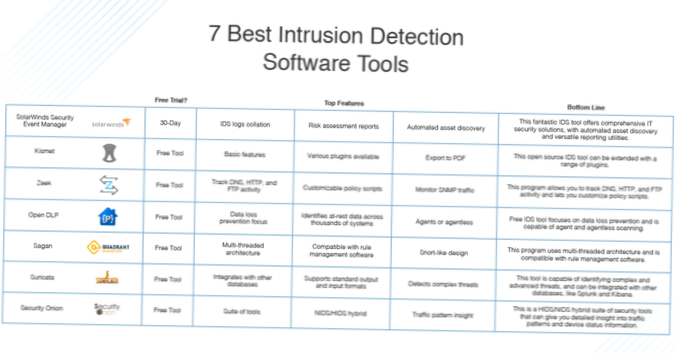

Top Intrusion Detection Software & Werkzeuge.

| IDS | Schnauben |

|---|---|

| Unix | Ja |

| Linux | Ja |

| Windows | Ja |

| Mac OS | Nein |

Wie viel kostet ein Intrusion Detection System??

Einbruch.com Inc. Die SecureNet Pro Sensor- und Konsolensoftware beginnt bei 6.995 US-Dollar. SecureNet Gig (Gigabit-Sensor und Konsole) kostet 39.995 US-Dollar.

Was ist die beste Datenquelle zum Sammeln und Analysieren, wenn Sie Eindringlinge von außen verhindern möchten??

OSSEC. OSSEC ist ein sehr beliebtes IPS-System. Die Erkennungsmethoden basieren auf der Prüfung von Protokolldateien, was es zu einem hostbasierten Intrusion Detection-System macht. Der Name dieses Tools steht für "Open Source HIDS Security" (trotz des Fehlens eines "H").

Was sind die beiden Haupttypen von Intrusion Detection-Systemen??

Was sind die verschiedenen Arten von Intrusion Detection-Systemen??

- Netzwerkbasiertes Intrusion Detection System (NIDS) Netzwerkeinbruch-Erkennungssysteme arbeiten auf Netzwerkebene und überwachen den Datenverkehr von allen Geräten, die in das Netzwerk ein- und ausgehen. ...

- Host-basiertes Intrusion Detection System (HIDS)

Ist eine Firewall ein IPS??

Ein IPS überprüft den Inhalt der Anforderung und kann eine böswillige Netzwerkanforderung basierend auf diesem Inhalt löschen, alarmieren oder möglicherweise bereinigen. Eine Firewall blockiert den Datenverkehr basierend auf Netzwerkinformationen wie IP-Adresse, Netzwerkport und Netzwerkprotokoll. ...

Welches ist besser Suricata vs schnauben?

Ich finde, Suricata kann Warnungen schneller abfangen, aber Snort hat ein breiteres Regelwerk vorab festgelegt. Nicht alle Snort-Regeln funktionieren in Suricata. Suricata ist schneller, aber Snort hat eine offene Anwendungserkennung. Das sind so ziemlich die Hauptunterschiede.

Was ist mit Snorby in der neuesten Version der Sicherheitszwiebel passiert??

Was ist mit Snorby in der neuesten Version der Sicherheitszwiebel passiert?? Es ist nicht mehr in Sicherheitszwiebeln enthalten. ... Security Onion ist eine Linux-Distribution, die sich auf die Überwachung der Netzwerksicherheit spezialisiert hat.

Hat Snort eine GUI??

Es ist wichtig zu beachten, dass Snort keine echte GUI oder benutzerfreundliche Administrationskonsole hat, obwohl viele andere Open-Source-Tools wie BASE und Sguil entwickelt wurden, um zu helfen. Diese Tools bieten ein Web-Frontend zum Abfragen und Analysieren von Warnungen, die von Snort IDS stammen.

Welches ist besser IDS oder IPS?

IDS bietet dem CSIRT ein besseres Post-Mortem-Forensik-Tool, das es im Rahmen seiner Untersuchungen zu Sicherheitsvorfällen verwenden kann. Der Zweck des IPS besteht andererseits darin, gefährliche Pakete zu fangen und sie fallen zu lassen, bevor sie ihr Ziel erreichen.

Welches Sicherheitsgerät erkennt Angriffe, verhindert sie jedoch nicht??

IDS-Tools dienen nur dazu, böswillige Aktivitäten zu erkennen und Warnungen zu protokollieren und zu versenden. Sie sind nicht in der Lage, einen Angriff zu verhindern.

Was sind die IDPS-Erkennungsmethoden??

IDS- und IDPS-Erkennungsmethoden umfassen: Anomalieerkennung, Signaturerkennung und eine neuere Methode namens Stateful Protocol Analysis.

- Die Erkennung von Anomalien funktioniert anhand von Profilen des Systemdienstes sowie der Ressourcennutzung und -aktivität. ...

- Die Signaturerkennung vergleicht Aktivität und Verhalten mit Signaturen bekannter Angriffe.

Naneedigital

Naneedigital

![MailTrack informiert Sie, wenn Ihre E-Mail zugestellt wurde, und liest [Chrome]](https://naneedigital.com/storage/img/images_1/mailtrack_tells_you_when_your_email_has_been_delivered_and_read_chrome.png)