- Wie können Hacker aufgespürt oder identifiziert werden??

- Wie werden Hacker erwischt??

- Wie bleiben Hacker anonym??

- Nach welchen Informationen suchen Hacker??

- Zeigt netstat Hacker??

- Können Sie herausfinden, wer Ihre E-Mail gehackt hat??

- Gehen Hacker ins Gefängnis??

- Wie verstecken Hacker ihre IP??

- Wo lernen Hacker zu hacken??

- Kannst du auf Tor verfolgt werden??

- Welches VPN verwenden Hacker??

- Wie kann ich meine Identität online verstecken??

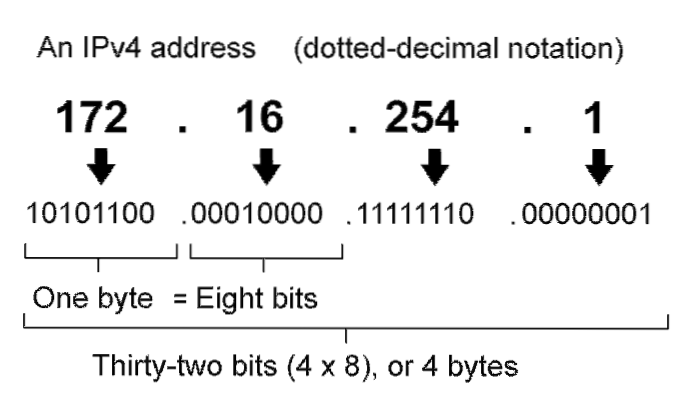

Wie können Hacker aufgespürt oder identifiziert werden??

Der erste Schritt zur Identifizierung eines Hackers besteht darin, die IP-Adresse des Eindringlings zu verfolgen. ... Die andere Methode zur Verfolgung eines Hackers ist die Verwendung von Domain Name Server (DNS). DNS sind Computer, die mit dem Internet verbunden sind und IP-Adressen und Domänennamen anderer PCs verfolgen.

Wie werden Hacker erwischt??

Hacker verwenden häufig sichere Software wie einen Proxyserver, um ihre Identität zu verbergen und ihre Kommunikation durch viele verschiedene Länder zu leiten, um der Erkennung zu entgehen. ... Die Kombination dieser Instrumente ermöglicht es ihnen, ihre Verbrechen unentdeckt und in Ländern zu begehen, in denen sie wissen, dass sie nicht strafrechtlich verfolgt werden können.

Wie bleiben Hacker anonym??

Verwenden Sie stattdessen anonyme E-Mail-Dienste oder Remailer. Mit anonymen E-Mail-Diensten können Sie jemandem eine E-Mail ohne Rückverfolgung senden, insbesondere in Verbindung mit einem VPN- oder TOR-Zugriff. Remailer sind ein Dienst, bei dem Sie von einem echten E-Mail-Konto aus senden können und der Remailer ihn anonym weiterleitet.

Nach welchen Informationen suchen Hacker??

Erfahrene Hacker können auf Folgendes zugreifen: Ihre Kreditkartennummern. Ihr Bankkonto. Ihre Sozialversicherungsnummer.

Zeigt netstat Hacker??

Wenn die Malware auf unserem System uns Schaden zufügen soll, muss sie mit dem vom Hacker ausgeführten Kommando- und Kontrollzentrum kommunizieren. ... Netstat dient zur Identifizierung aller Verbindungen zu Ihrem System. Versuchen wir es damit, um festzustellen, ob ungewöhnliche Verbindungen bestehen.

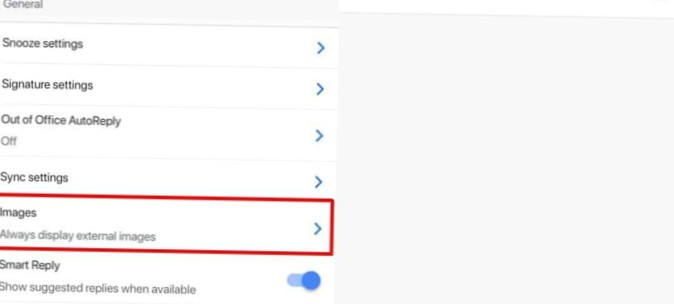

Können Sie herausfinden, wer Ihre E-Mail gehackt hat??

Die kurze Antwort lautet: Es ist äußerst unwahrscheinlich, dass Sie herausfinden, wer Ihr E-Mail-Konto gehackt hat. Sie können fast nichts tun.

Gehen Hacker ins Gefängnis??

Hacking (oder formeller „nicht autorisierter Computerzugriff“) wird im kalifornischen Recht als wissentlicher Zugriff auf Computer, Computersysteme oder Netzwerke ohne Erlaubnis definiert. ... Es ist normalerweise ein Vergehen, das mit bis zu einem Jahr Gefängnis bestraft wird.

Wie verstecken Hacker ihre IP??

TOR - Der Onion Router ist eine weitere beliebte Methode, mit der Cyberkriminelle ihre Spuren verbergen. Das Tor-Netzwerk klingt einfacher ausgedrückt wie ein Proxy für Steroide. Das Netzwerk leitet Ihre Verbindung über mehrere Punkte hinweg weiter, um ein hohes Maß an Anonymität zu gewährleisten.

Wo lernen Hacker zu hacken??

Kurze Antwort: durch Autodidakt und durch private Foren, aber heutzutage gibt es öffentlich zugängliche Kurse dank der zunehmenden Anzahl von Pen-Tests (legales Hacken). Lange Antwort: Um ein „Hacker“ zu sein, sind Kenntnisse aus vielen IT-Teilbereichen erforderlich.

Kannst du auf Tor verfolgt werden??

Obwohl Tor ein viel höheres Maß an Anonymität bietet als ein normaler Webbrowser, ist es nicht 100% sicher. Ihr Standort wird ausgeblendet und Ihr Datenverkehr kann nicht verfolgt werden, aber bestimmte Personen können Ihre Browsing-Aktivitäten weiterhin sehen - zumindest einen Teil davon.

Welches VPN verwenden Hacker??

NordVPN stoppt DNS-Spoofing-Angriffe (wir stoppen auch DNS-Lecks! Wenn Sie NordVPN oder ein anderes VPN verwenden, verwenden Sie unseren kostenlosen DNS-Lecktest, um sicherzustellen, dass Sie sicher sind. Während Ihr DNS-Signal vom DNS-Server von NordVPN durch Ihren verschlüsselten Tunnel übertragen wird, ist es für Hacker praktisch unmöglich, dieses Signal in irgendeiner Weise zu beschädigen.

Wie kann ich meine Identität online verstecken??

Zunächst können Sie ein virtuelles privates Netzwerk (VPN) verwenden. In den meisten Fällen verdeckt ein VPN Ihre IP-Adresse, und ein Proxy macht dasselbe - und in einigen Fällen sogar noch besser. Ein VPN ist ein privates, verschlüsseltes Netzwerk, das über ein öffentliches Netzwerk (normalerweise das Internet) „tunnelt“, um entfernte Standorte oder Benutzer zu verbinden.

Naneedigital

Naneedigital