Die Top 5 Open-Source-NIDS-Lösungen

- Schnauben. Snort ist ein kostenloses und netzwerkbasiertes Open-Source-System zur Erkennung von Eindringlingen, das von Cisco Systems verwaltet wird. ...

- Suricata. Suricata ist ein weiteres kostenloses netzwerkbasiertes Open-Source-Intrusion-Detection-System. ...

- Zeek. Der Zeek (ehemals Bro) Network Security Monitor ist ebenfalls kostenlos und Open Source. ...

- OpenWIPS-ng. ...

- Sguil.

- Welches der folgenden Tools ist am nützlichsten, um Sicherheitsverletzungen zu erkennen??

- Welches Tool ist nützlich, um das Eindringen in den Netzwerkverkehr zu erkennen??

- Was ist der beste IDPS?

- Was ist das Netzwerk-Intrusion-Detection-System NIDS??

- Was sind die beiden Haupttypen von Intrusion Detection-Systemen??

- Was sind Intrusion Prevention-Systeme??

- Wie implementieren Sie ein Intrusion Detection-System??

- Ist ein IPS splunk?

- Was ist ein System, das eingerichtet ist, um Eindringlinge anzugreifen und zu überwachen??

- Wie erkennt ein IPS-Gerät den Angriff??

- Was sind die IDPS-Erkennungsmethoden??

- Wie unterscheidet sich IDS von einer Firewall??

Welches der folgenden Tools ist am nützlichsten, um Sicherheitsverletzungen zu erkennen??

Snort, das führende NIDS-Tool, kann kostenlos verwendet werden und ist eines der wenigen Intrusion Detection-Systeme, die unter Windows installiert werden können. Snort ist nicht nur ein Intrusion Detector, sondern auch ein Packet Logger und ein Packet Sniffer. Das wichtigste Merkmal dieses Tools ist jedoch die Erkennung von Eindringlingen.

Welches Tool ist nützlich, um das Eindringen in den Netzwerkverkehr zu erkennen??

Schnauben. Als De-facto-Standard für IDS ist Snort ein äußerst wertvolles Werkzeug. Dieses Linux-Dienstprogramm ist einfach bereitzustellen und kann so konfiguriert werden, dass Ihr Netzwerkverkehr auf Angriffsversuche überwacht, protokolliert und eine bestimmte Aktion ausgeführt wird, wenn ein Angriffsversuch erkannt wird.

Was ist der beste IDPS?

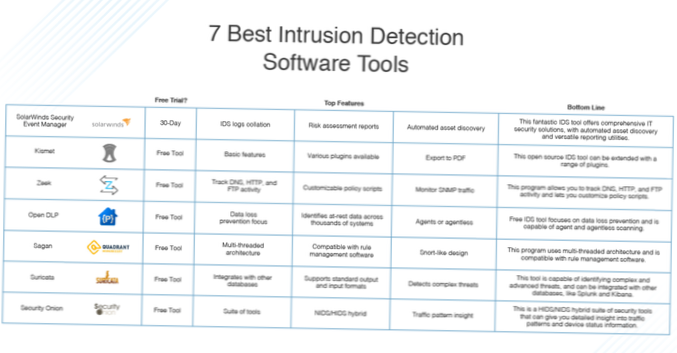

Top 8 Intrusion Detection- und Präventionssysteme (IDPS)

- AlienVault USM (von AT&T Cybersicherheit)

- Check Point IPS (Intrusion Prevention System)

- Palo Alto.

- McAfee Network Security Platform.

- Blumira Automated Detection & Antwort.

- FireEye-Netzwerksicherheit und Forensik.

- Ossec.

- Schnauben.

Was ist das Netzwerk-Intrusion-Detection-System NIDS??

Ein netzwerkbasiertes Intrusion Detection System (NIDS) erkennt böswilligen Datenverkehr in einem Netzwerk. NIDS erfordern normalerweise einen promiskuitiven Netzwerkzugriff, um den gesamten Datenverkehr einschließlich des gesamten Unicast-Datenverkehrs zu analysieren. NIDS sind passive Geräte, die den von ihnen überwachten Datenverkehr nicht stören. Feige.

Was sind die beiden Haupttypen von Intrusion Detection-Systemen??

Was sind die verschiedenen Arten von Intrusion Detection-Systemen??

- Netzwerkbasiertes Intrusion Detection System (NIDS) Netzwerkeinbruch-Erkennungssysteme arbeiten auf Netzwerkebene und überwachen den Datenverkehr von allen Geräten, die in das Netzwerk ein- und ausgehen. ...

- Host-basiertes Intrusion Detection System (HIDS)

Was sind Intrusion Prevention-Systeme??

Ein Intrusion Prevention System (IPS) ist eine Technologie zur Netzwerksicherheit / Bedrohungsprävention, die den Netzwerkverkehr untersucht, um Schwachstellen-Exploits zu erkennen und zu verhindern.

Wie implementieren Sie ein Intrusion Detection-System??

Das Intrusion Detection-System analysiert den Inhalt und die Informationen aus dem Header eines IP-Pakets und vergleicht diese Informationen mit Signaturen bekannter Angriffe. Wenn Informationen einem bekannten Angriff ähnlich oder identisch sind, gibt das Intrusion Detection-System eine Warnung aus und führt die geplante Aktion aus.

Ist ein IPS splunk?

Splunk. Splunk ist ein Netzwerkverkehrsanalysator mit Intrusion Detection- und IPS-Funktionen.

Was ist ein System, das eingerichtet ist, um Eindringlinge anzugreifen und zu überwachen??

Ein Intrusion Detection System (IDS) dient zur Überwachung von Zugangspunkten, Feindseligkeiten und Aktivitäten. Diese Systeme lösen normalerweise Ereignisse aus, indem sie die Netzwerkaktivität auf eine Angriffssignaturdatenbank verweisen oder das Netzwerkverhalten überwachen.

Wie erkennt ein IPS-Gerät den Angriff??

Ein IPS verhindert Angriffe, indem es schädliche Pakete verwirft, beleidigende IPs blockiert und Sicherheitspersonal auf potenzielle Bedrohungen aufmerksam macht. Ein solches System verwendet normalerweise eine bereits vorhandene Datenbank zur Signaturerkennung und kann so programmiert werden, dass Angriffe basierend auf Verkehrs- und Verhaltensanomalien erkannt werden.

Was sind die IDPS-Erkennungsmethoden??

IDS- und IDPS-Erkennungsmethoden umfassen: Anomalieerkennung, Signaturerkennung und eine neuere Methode namens Stateful Protocol Analysis.

- Die Erkennung von Anomalien funktioniert anhand von Profilen des Systemdienstes sowie der Ressourcennutzung und -aktivität. ...

- Die Signaturerkennung vergleicht Aktivität und Verhalten mit Signaturen bekannter Angriffe.

Wie unterscheidet sich IDS von einer Firewall??

Obwohl sich beide auf die Netzwerksicherheit beziehen, unterscheidet sich ein Intrusion Detection System (IDS) von einer Firewall darin, dass eine Firewall nach außen nach Intrusionen sucht, um deren Auftreten zu verhindern. Firewalls beschränken den Zugriff zwischen Netzwerken, um ein Eindringen zu verhindern, und signalisieren keinen Angriff innerhalb des Netzwerks.

Naneedigital

Naneedigital